Windows 11, Systemanforderungen

122 Beiträge ▪ Schlüsselwörter:

Windows 11, Systemanforderungen ▪ Abonnieren: Feed E-Mail

Windows 11, Systemanforderungen

27.01.2022 um 13:10OK, das verhindert also auch die Prüfung der CPU.flipperonline schrieb:https://www.deskmodder.de/wiki/index.php?title=Windows_11_auch_ohne_TPM_und_Secure_Boot_installieren

Windows 11, Systemanforderungen

27.01.2022 um 13:41Windows 11, Systemanforderungen

27.01.2022 um 13:51Ist eben eine Experimental Einstellung in der Registry, was auch immer das genau bedeutet. Die Langzeit Studie wird zeigen ob das auch Versionsupdates von win 11 übersteht ^^kleinundgrün schrieb:OK, das verhindert also auch die Prüfung der CPU.

Was mir gerade wieder bei 2 Kundenrechnern aufgefallen ist, ist die Penetranz mit der MS versucht im Zuge der automatischen updates bei win 10 den Kunden auf win 11 zu bringen.

Es kommen mehrere verschiedene Meldungen auf verschiedenen Rechnern die suggerieren das man für Updates neustarten soll. Erst beim genauen hinschauen kommt die Frage ob man auf win 11 updaten will und der Standart ist " ja"

Also muss der User aktiv werden und sich gegen win 11 entscheiden damit das Update nicht erfolgt.

Ich hab bisher 3 verschiedene "Angebote" von MS gesehen die alle eins gemeinsam haben - Der normale User versteht das nicht und wird zum "ja" geführt wenn er sich nicht explizit dagegen entscheidet.

Also bitte Vorsicht bei allen aufforderungen zum Neustart.

Zum Glück/zu meinem Verdruss verdiene ich mein Geld mit den Fehlern der User, aber nervig ist das schon

Windows 11, Systemanforderungen

28.01.2022 um 10:48@flipperonline

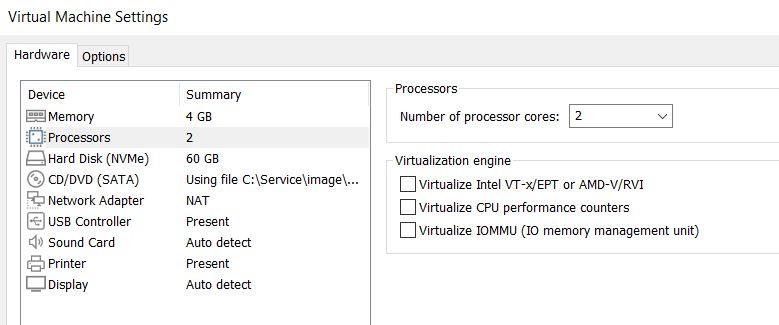

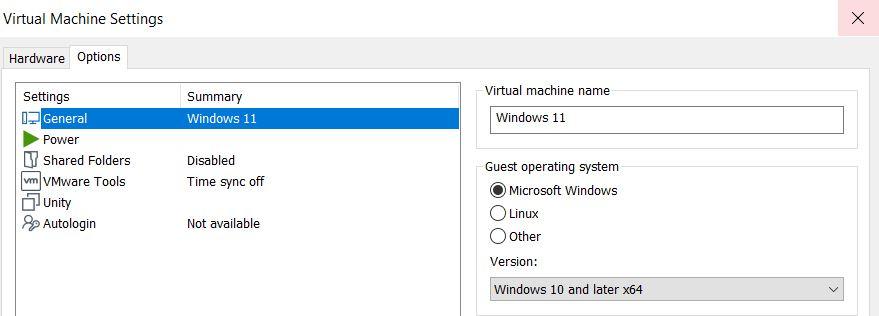

Ich habe es nun hinbekommen eine Windows 11 VM bei uns im vCenter zum laufen zu bekommen.

Das "schwierigste" war, vor dem Start der Installation auf die .reg Datei zugreifen zu können. Da ich im Homeoffice sitze konnte ich keinen USB Stick anstecken.

Da man nur auf Laufwerke zugreifen kann, habe ich die .reg Datei in eine Iso-Datei umgewandelt und beim Start ein zweites Laufwerk mit der Iso eingebunden. Dann konnte ich drauf zugreifen.

Ich habe es nun hinbekommen eine Windows 11 VM bei uns im vCenter zum laufen zu bekommen.

Das "schwierigste" war, vor dem Start der Installation auf die .reg Datei zugreifen zu können. Da ich im Homeoffice sitze konnte ich keinen USB Stick anstecken.

Da man nur auf Laufwerke zugreifen kann, habe ich die .reg Datei in eine Iso-Datei umgewandelt und beim Start ein zweites Laufwerk mit der Iso eingebunden. Dann konnte ich drauf zugreifen.

Windows 11, Systemanforderungen

16.05.2022 um 14:31Nach meiner Erfahrung läuft Win 11 auf älteren Rechnern wesentlich schneller als es Win 10 tut. Angepasst natürlich. Fragt mich jetzt aber bitte nicht, wie ich das da zum laufen bekomme. Ich gebe da keinerlei Tipps! Hab momentan nen alten Corei7 der ersten Generation mit 16Gb DDR3 Ram(das maximale auf dem Mainboard) und keine SSD (noch ne alte magnetische IDE- Festplatte) am laufen

Windows 11, Systemanforderungen

17.05.2022 um 12:25Das musst und weißt Du vermutlich selber nicht so genau (ich meine die Hintergründe, die Tiefen des Systems).Gnupf schrieb:Fragt mich jetzt aber bitte nicht, wie ich das da zum laufen bekomme.

Du wirst einer der viele YT Anleitungen folgen, die von einem beliebigen Win11

Das möchte ich auch gar nicht kritisieren, ich halte lediglich die Stabilität für fragwürdig.

Auf einem Produnktivrecher würde ich so etwas sicher eher nicht einsetzen.

Gucky.

Windows 11, Systemanforderungen

17.05.2022 um 13:02Ich auch nicht, warum auch?Gucky87 schrieb:Auf einem Produnktivrecher würde ich so etwas sicher eher nicht einsetzen.

Win10 wird noch über drei Jahre unterstützt und Linux ohnehin.

Allenfalls zum Spaß würde ich so was mal ausprobieren.

Der i7 ist von 2016, also noch nicht mal so alt und 16GB Ram ist ne ordentliche Größe, warum so ein System mit einer Festplatte ausbremsen?Gnupf schrieb:ch gebe da keinerlei Tipps! Hab momentan nen alten Corei7 der ersten Generation mit 16Gb DDR3 Ram(das maximale auf dem Mainboard) und keine SSD (noch ne alte magnetische IDE- Festplatte) am laufen

Ich habe hier ein Macbook Pro von 2017 mit i7, 16GB Ram und 512GB SSD, das Ding läuft einwandfrei. Noch über drei Jahre wird es mit Win10 laufen, danach geht es mit MacOS only weiter (habe ich aktuell im Dualboot).

Windows 11, Systemanforderungen

17.05.2022 um 16:15Klar, aber vorher ´ne Sicherung machen ;)Stan_Marsh schrieb:Allenfalls zum Spaß würde ich so was mal ausprobieren.

Und selbst danach ist das kein Thema. Mein alter Win 7 Recher ist auch noch in Betrieb und läuft.Stan_Marsh schrieb:Win10 wird noch über drei Jahre unterstützt...

Gucky.

Windows 11, Systemanforderungen

17.05.2022 um 16:29Auf unserem Vereinsrechner werkelt auch noch ein Win 7. Seltsamerweise bekommt es ab und an sogar noch ein Update.Gucky87 schrieb:Mein alter Win 7 Recher ist auch noch in Betrieb und läuft.

Windows 11, Systemanforderungen

17.05.2022 um 16:48"Laufen" ist nicht das Problem. Die meisten PCs bekommt man auch noch mit DOS ans laufen. Der kritische Punkt ist die Internet-Verbindung, oder die Verbindung zu einem Netzwerk, das Internet-Verbindung hat. Das sollte man mit Windows 7 (und allen älteren Windows-Versionen) sein lassen.Gucky87 schrieb:Mein alter Win 7 Recher ist auch noch in Betrieb und läuft.

Windows 11, Systemanforderungen

19.05.2022 um 10:52Das sind Updates für den Defender.Lupo54 schrieb:Auf unserem Vereinsrechner werkelt auch noch ein Win 7. Seltsamerweise bekommt es ab und an sogar noch ein Update.

Das hat dieser Rechner und muss er haben, da ich mit ihm via Internet und auch WLan mit anderen Freunden zusammen z.B. musiziere oder an diversen Projekten arbeite.uatu schrieb:Der kritische Punkt ist die Internet-Verbindung, oder die Verbindung zu einem Netzwerk, das Internet-Verbindung hat.

Leider kann mein neuer Rechner (Win10) aufgrund fehlender PCI SLots nichts mit meiner Auduohardware anfangen, daher muss ich dazu auf den alten PC ausweichen.

Da ist aber insofern problemlos da ich damit nicht wild herumsurfe. Die entsprechenden Programme benutzen zumeist eigene Ports, was es recht leicht macht, alles andere im Router dicht zu machen.

Gucky.

Windows 11, Systemanforderungen

19.05.2022 um 12:37@Gucky87: Mit einer hochwertigen externen Firewall und ausnahmsloser Nutzung von Verbindungen fest installierter Programme zu fest voreingestellten Gegenparteien kann das Risiko möglicherweise überschaubar sein. Jedes auch nur gelegentliche Surfen, die Nutzung von Email, und zahllose andere Aktivitäten sind mit Windows 7 und älteren Windows-Versionen jedoch ein unüberschaubares Risiko, wie jeder bestätigen wird, der Ahnung von Computersicherheit hat.

Windows 11, Systemanforderungen

19.05.2022 um 13:11Naja, kommt halt auch auf das Szenario an. Wenn auf dem Rechner z.B. nur gespielt wird und ohne Nutzung von Accounts (alte Spiele von DVD z.B), dann kann eine Schadsoftware keinen großen Schaden anrichten. Allenfalls den PC als Bot übernehmen und von dort aus illegale Machenschaften lostreten. Aber die, die so richtig schlimme Dinge planen, die kommen vermutlich auch anderweitig an ihr Ziel.uatu schrieb:jedoch ein unüberschaubares Risiko, wie jeder bestätigen wird, der Ahnung von Computersicherheit hat.

Ich würde aber alte Systeme PCs auch nicht mehr ins Internet lassen sondern komplett offline betreiben, wenn alte Hardware noch vorhanden wäre.

Abgesehen von exotischer Audiohardware und speziellen Scannern/Plottern und Retrogaming fällt mir nicht viel ein, warum man das überhaupt tun sollte.

Ich habe ein paar ältere Leute im erweiterten Bekanntenkreis, die auf Win 7 oder gar XP hängengeblieben sind und aus immer weniger greifbaren Gründen nicht wechseln wollen. Irgendwie verstrickt in sich widersprechenden Anforderungen wie z.B.

Den Drucker kann ich nicht ersetzen, der kann noch CDs bedrucken.

Für was muss man heute CDs bedrucken?

Na für die Backups der Downloadsoftware

Aber die kann man sich ja neu runterladen, Du hast doch seit Jahren einen schnellen Anschluss

Ja, äh aber also den Druckertreiber für den alten Drucker, mit dem ich CD bedrucken kann, den gibt es nicht mehr, den muss ich brennen und davon Sicherheitskopien erstellen.

Der Drucker wäre noch anderweitig zu rechtfertigen, aber viele andere Sachen halt nicht mehr. Vor allem, weil es für wenige Euro gebrauchte Hardware gibt, auf der aktuelle Systeme laufen.

Wäre ja alles nicht so schlimm, aber die verzetteln sich immer weiter und werden auch unzufrieden und grantig aufgrund dieser Situation.

Windows 11, Systemanforderungen

19.05.2022 um 15:34@Stan_Marsh:

Ein weiteres Problem besteht darin, dass das gesamte lokale Netz durch einen übernommenen PC gefährdet ist, weil der Schutz durch die Firewall des Routers entfällt.

Das Ganze verschärft sich auch noch dadurch, dass es tatsächlich noch Sicherheitsupdates gibt (oder zumindest längere Zeit nach Support-Einstellung gab), aber ausschliesslich für Kunden, die dafür einen speziellen, für Normalnutzer unbezahlbaren Vertrag abgeschlossen haben. Dadurch werden natürlich indirekt auch die entsprechenden Sicherheitslücken bekannt, mit denen sich normale Installationen angreifen lassen.

Von äusserst wenigen Ausnahme-Szenarien abgesehen, für die man fortgeschrittene IT-Fachkenntnisse haben (und sich nicht nur einbilden) sollte, hat ein PC mit Windows 7 und darunter nichts mehr im Internet verloren. Offline-Betrieb ist natürlich etwas anderes.

Es gibt noch eine Vielzahl von anderen Szenarien, die z.T. wesentlich problematischer sind als die Rekrutierung für ein Bot-Netzwerk. Ein solcher PC eignet sich z.B. auch gut als Exit-Node für manuelle illegale Aktivitäten. Mit einer deutschen IP-Adresse hackt es sich wesentlich besser als mit einer aus Russland oder Nordkorea. Für jeglichen Schaden, der auf diese Weise angerichtet wird, fällt der Verdacht zunächst auf den Besitzer des PCs bzw. des Internet-Anschlusses, was sehr unangenehme Folgen haben kann. Ähnliches gilt für das Hosting von illegalen Daten. PCs sind heute leistungsfähig genug, dass im Hintergrund ein Server laufen kann, ohne dass ein durchschnittlicher Benutzer etwas davon merkt.Stan_Marsh schrieb:Allenfalls den PC als Bot übernehmen und von dort aus illegale Machenschaften lostreten.

Ein weiteres Problem besteht darin, dass das gesamte lokale Netz durch einen übernommenen PC gefährdet ist, weil der Schutz durch die Firewall des Routers entfällt.

Das Ganze verschärft sich auch noch dadurch, dass es tatsächlich noch Sicherheitsupdates gibt (oder zumindest längere Zeit nach Support-Einstellung gab), aber ausschliesslich für Kunden, die dafür einen speziellen, für Normalnutzer unbezahlbaren Vertrag abgeschlossen haben. Dadurch werden natürlich indirekt auch die entsprechenden Sicherheitslücken bekannt, mit denen sich normale Installationen angreifen lassen.

Von äusserst wenigen Ausnahme-Szenarien abgesehen, für die man fortgeschrittene IT-Fachkenntnisse haben (und sich nicht nur einbilden) sollte, hat ein PC mit Windows 7 und darunter nichts mehr im Internet verloren. Offline-Betrieb ist natürlich etwas anderes.

Trailblazer

Diskussionsleiter

Profil anzeigen

Private Nachricht

Link kopieren

Lesezeichen setzen

dabei seit 2019

Profil anzeigen

Private Nachricht

Link kopieren

Lesezeichen setzen

Windows 11, Systemanforderungen

19.05.2022 um 16:17Nutzt dem Angreifer nur nichts, wenn ein Router dazwischen liegt der standardmäßig keine eingehenden Verbindungsanfragen zulässt, wie das alle üblichen Router für den Privatgebrauch tun dürften. Geht nicht so einfach mit dem Server.uatu schrieb:PCs sind heute leistungsfähig genug, dass im Hintergrund ein Server laufen kann, ohne dass ein durchschnittlicher Benutzer etwas davon merkt.

Ich möchte ja niemanden animieren, nicht mehr gewartete Betriebssysteme einzusetzen...

Die zwei Hauptprobleme mit Infektionen haben damit aber nicht direkt zu tun:

- Das Öffnen nicht vertrauenswürdiger eMails und Attachments, und das Ausführen von Skripten durch übereifrige Mailer.

- Drive-by-Downloads durch gehackte Webseiten und Browser mit Sicherheitslücken.

Beidem kann man nur mit User-Disziplin und aktuellen Browsern / Mailern beikommen (wobei letzteres bei einem veralteten Betriebssystem natürlich irgendwann nicht mehr geht, wenn es keine neue Software dafür mehr gibt).

Gegen Zero-Day-Angriffe, User-Dummheiten und interne Saboteure hilft auch ein aktuelles Windows 11 nicht!

Ein Einsatz, wie ihn Gucky weiter oben beschreibt, dürfte kein Risiko darstellen.

Windows 11, Systemanforderungen

19.05.2022 um 16:43@Trailblazer:

• Möglicherweise ist der Router mit einem schwachen oder gar keinem Passwort (für den Zugriff aus dem lokalen Netz) geschützt

• Sobald sich der Anwender einmal von dem übernommenen PC auf dem Router einloggt, war's das.

• Viele Privatanwender geben alle möglichen Ports frei, ohne zu verstehen, was sie tun. Möglicherweise auch nur für irgendwelche temporären Zwecke, ohne die Freigaben anschliessend wieder zurückzunehmen. Für den Betrieb eines illegalen Servers müssen nicht unbedingt die Standard-Ports freigegeben sein.

Das ist natürlich nur eines von vielen möglichen Risiken, aber auch in diesem Fall stehen die Chancen für einen Angreifer gar nicht so schlecht:Trailblazer schrieb:Nutzt dem Angreifer nur nichts, wenn ein Router dazwischen liegt der standardmäßig keine eingehenden Verbindungsanfragen zulässt, wie das alle üblichen Router für den Privatgebrauch tun dürften. Geht nicht so einfach mit dem Server.

• Möglicherweise ist der Router mit einem schwachen oder gar keinem Passwort (für den Zugriff aus dem lokalen Netz) geschützt

• Sobald sich der Anwender einmal von dem übernommenen PC auf dem Router einloggt, war's das.

• Viele Privatanwender geben alle möglichen Ports frei, ohne zu verstehen, was sie tun. Möglicherweise auch nur für irgendwelche temporären Zwecke, ohne die Freigaben anschliessend wieder zurückzunehmen. Für den Betrieb eines illegalen Servers müssen nicht unbedingt die Standard-Ports freigegeben sein.

Trailblazer

Diskussionsleiter

Profil anzeigen

Private Nachricht

Link kopieren

Lesezeichen setzen

dabei seit 2019

Profil anzeigen

Private Nachricht

Link kopieren

Lesezeichen setzen

Windows 11, Systemanforderungen

19.05.2022 um 17:04@uatu

Ich will dir ja gar nicht grundsätzlich widersprechen, aber im Prinzip bestätigst du wieder meine Ansicht....

Ein User der in einer IPV4 - Umgebung Portweiterleitungen konfiguriert oder in einer IPV6 - Umgebung Ports und Geräte im LAN explizit für den Zugriff von außen freigibt, dürfte kein völliger Dummy sein.

Wenn er das dennoch tut, ohne es richtig zu dokumentieren und zu begleiten, dann sind wir wieder bei meinen User-Dummheiten von oben und mit dem Client-Betriebssystem hat das - wie oben von mir erwähnt - auch nicht zu tun.

Für deinen Ablauf müsste...

- Der Anwender seinen Router unsicher (Trivialpasswort) konfigurieren

- Er müsste sich Schadsoftware herunterladen, die eine Übernahme von außen möglich macht

- Der Angreifer müsste diese Lücke nutzen und den Router weiter umkonfigurieren und den Server installieren

Wie gesagt könnte alles passieren... Ist dann aber eher ein Problem zwischen den "zwei Ohren", als zwischen zwei Windows-Releases.

Ich will dir ja gar nicht grundsätzlich widersprechen, aber im Prinzip bestätigst du wieder meine Ansicht....

Ein User der in einer IPV4 - Umgebung Portweiterleitungen konfiguriert oder in einer IPV6 - Umgebung Ports und Geräte im LAN explizit für den Zugriff von außen freigibt, dürfte kein völliger Dummy sein.

Wenn er das dennoch tut, ohne es richtig zu dokumentieren und zu begleiten, dann sind wir wieder bei meinen User-Dummheiten von oben und mit dem Client-Betriebssystem hat das - wie oben von mir erwähnt - auch nicht zu tun.

Für deinen Ablauf müsste...

- Der Anwender seinen Router unsicher (Trivialpasswort) konfigurieren

- Er müsste sich Schadsoftware herunterladen, die eine Übernahme von außen möglich macht

- Der Angreifer müsste diese Lücke nutzen und den Router weiter umkonfigurieren und den Server installieren

Wie gesagt könnte alles passieren... Ist dann aber eher ein Problem zwischen den "zwei Ohren", als zwischen zwei Windows-Releases.

Windows 11, Systemanforderungen

19.05.2022 um 17:19@Trailblazer: Ich möchte das Thema auch nicht allzu sehr ausweiten, aber um nochmal auf ein paar Punkte einzugehen:

Zum 2. Punkt: Dieses Risiko steigt mit einer veralteten Windows-Version sehr steil an. Das ist ja gerade der zentrale Punkt.

Zum 3. Punkt: Ein illegaler Server ist nur eines von vielen möglichen Risiken.

Da habe ich einen deutlich anderen Eindruck. Es gibt eine Vielzahl von Programmen, die Portfreigaben erfordern, und dementsprechend viele Anwender versuchen ohne Verständnis der Zusammenhänge diese Portfreigaben einzurichten, was leicht zu völligen Fehlkonfigurationen führen kann.Trailblazer schrieb:Ein User der in einer IPV4 - Umgebung Portweiterleitungen konfiguriert oder in einer IPV6 - Umgebung Ports und Geräte im LAN explizit für den Zugriff von außen freigibt, dürfte kein völliger Dummy sein.

Zum 1. Punkt: Das ist nur eine von drei Möglichkeiten, die ich genannt hatte. Es gibt mit Sicherheit noch einige mehr.Trailblazer schrieb:Für deinen Ablauf müsste...

- Der Anwender seinen Router unsicher (Trivialpasswort) konfigurieren

- Er müsste sich Schadsoftware herunterladen, die eine Übernahme von außen möglich macht

- Der Angreifer müsste diese Lücke nutzen und den Router weiter umkonfigurieren und den Server installieren

Zum 2. Punkt: Dieses Risiko steigt mit einer veralteten Windows-Version sehr steil an. Das ist ja gerade der zentrale Punkt.

Zum 3. Punkt: Ein illegaler Server ist nur eines von vielen möglichen Risiken.

Trailblazer

Diskussionsleiter

Profil anzeigen

Private Nachricht

Link kopieren

Lesezeichen setzen

dabei seit 2019

Profil anzeigen

Private Nachricht

Link kopieren

Lesezeichen setzen

Windows 11, Systemanforderungen

19.05.2022 um 17:28Der Unterschied zwischen einer Portfreigabe und einer Portweiterleitung (z.B. unter IPV4) ist dir klar.uatu schrieb:Da habe ich einen deutlich anderen Eindruck. Es gibt eine Vielzahl von Programmen, die Portfreigaben erfordern, und dementsprechend viele Anwender versuchen ohne Verständnis der Zusammenhänge diese Portfreigaben einzurichten, was leicht zu völligen Fehlkonfigurationen führen kann.

Ein freigegebener Port für eine Anwendung macht deinen Rechner nicht von außen über diesen Port angreifbar (Jedenfalls nicht automatisch).

Das geschieht erst mit einer Portweiterleitung (IP-Forwarding)

Aber sei es drum... Nach meinem Empfinden wird den Leuten suggeriert, dass sie mit einem neuen OS-Release praktisch "gehärtet".

In mehreren Jahrzehnten Erfahrung als IT-Supporter waren es zu mindestens 90% IMMER Anwenderfehler, die Schäden verursacht hatten mit denen ich konfrontiert war. Von Russenschlampen.ru über geöffnete Partneranfragen aus Übersee, u.s.w.

Ich bin jetzt hier aber raus... ;)

Ähnliche Diskussionen